Astra Linux, РЕД ОС, ALT Linux, ROSA Linux

Для упрощения процесса настройки локальной аутентификации по Рутокену можно воспользоваться графической утилитой. Загрузить ее можно с помощью следующей последовательности команд:

| Code Block | ||||

|---|---|---|---|---|

| ||||

# для red os

sudo yum update

sudo yum install git

# для astra и alt linux

sudo apt-get update

sudo apt-get install git

# для rosa

sudo urpmi --auto-update

sudo urpmi git

# далее загружаем репозиторий с настройщиком

git clone https://github.com/AktivCo/rutoken-linux-gui-manager --recursive |

После того, как настройщик был загружен, его можно запустить двойным щелчком по token-assistent.run. Если программа открылась вместе с терминалом, то для запуска необходимо создать ярлык, с помощью установщика token-assistent.installer. После запуска установщика появится ярлык token-assistent.desktop, который нужно использовать для запуска программы.

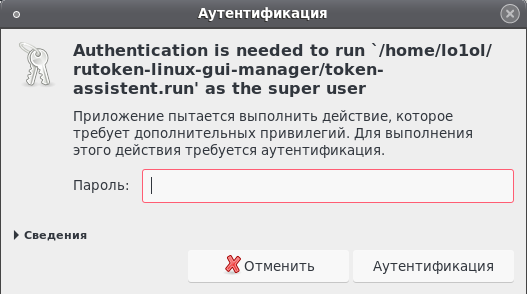

При первом запуске программа может запросить пароль администратора для получения обновлений. Загрузка обновлений может занять несколько минут.

После загрузки обновлений, программа предложит выбрать токен, который мы хотим использовать для локальной аутентификации. Если нужный Рутокен не появился в списке, то можно нажать на клавишу обновления списка Рутокенов:

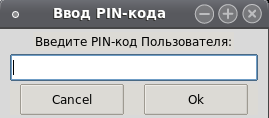

Далее вводим PIN-код от Рутокена:

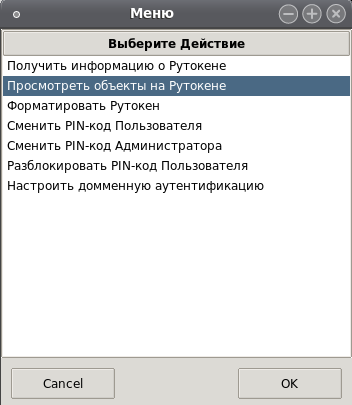

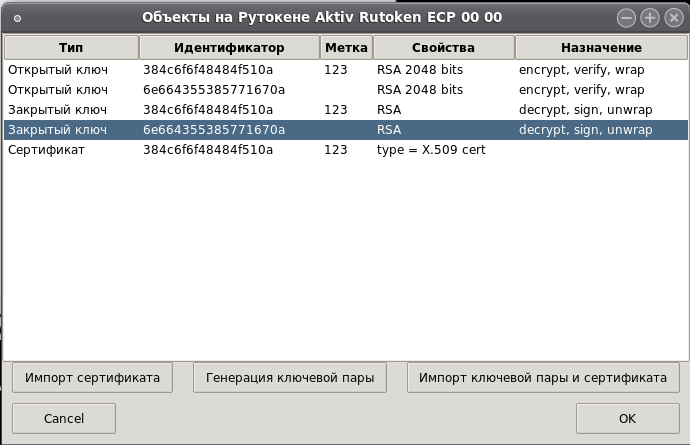

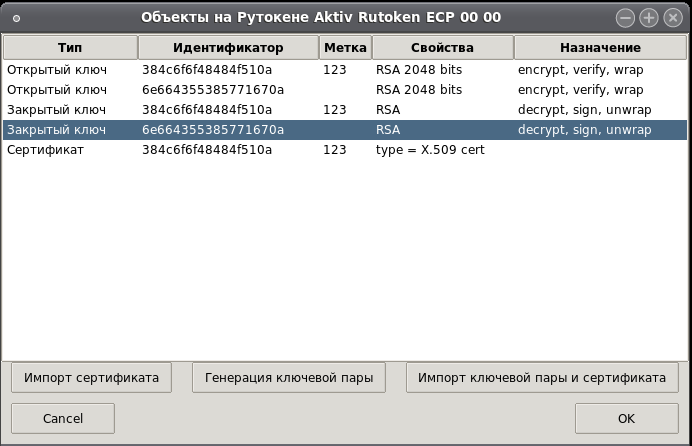

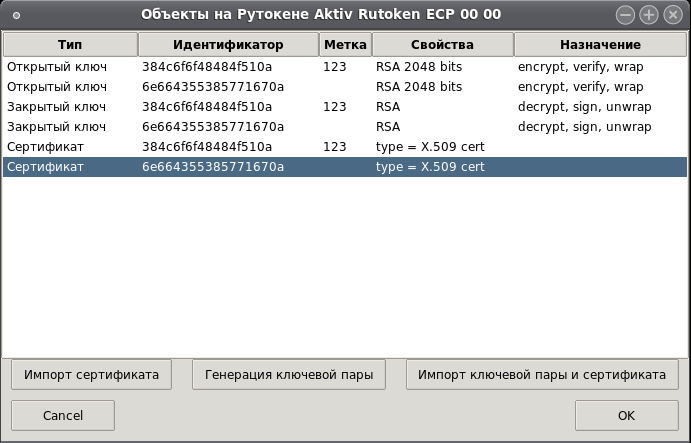

Откроем список объектов на Рутокене:

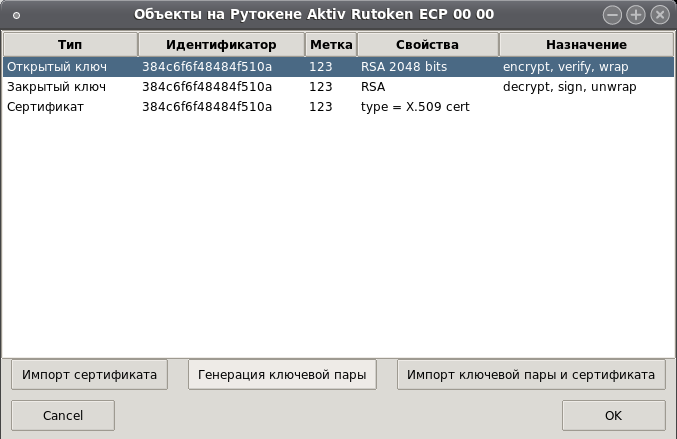

Если сертификат и ключевая пара отсутствуют на Рутокене:

В первую очередь сгенерируем ключ. Для этого в окне просмотра объектов выберем опцию генерации ключевой пары:

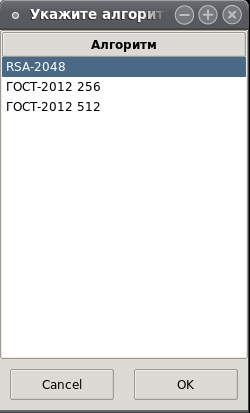

В окне выбора алгоритма ключа необходимо указать "RSA-2048"

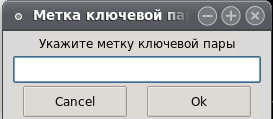

Метку ключа можно оставить пустой:

Если ключевая пара присутствует на Рутокене, но сертификата нет:

В списке объектов выберем закрытый ключ из ключевой пары, для которой хотим создать заявку на сертификат:

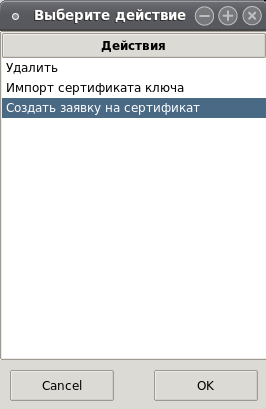

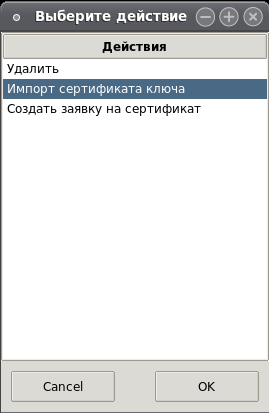

В открывшемся окне выберем опцию создания заявки на сертификат:

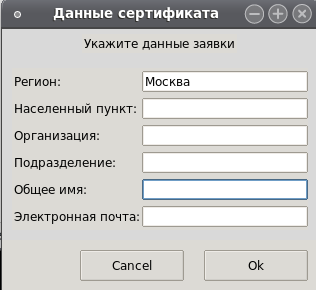

Заполним данные сертификата:

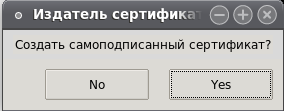

Далее нас попросят выбрать, создать ли самоподписанный сертификат или создать заявку на сертификат:

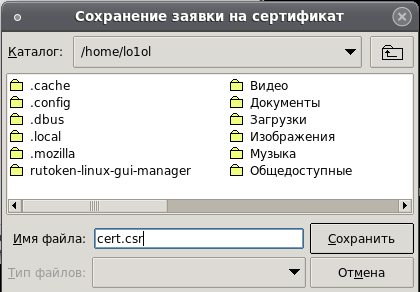

В случае создания самоподписанного сертификата, данный сертификат будет автоматически импортирован на Рутокен и следующую главу в инструкции можно пропустить. Если же мы выбрали пункт создания заявки на сертификат, то данную заявку потребуется сохранить в файловой системе:

Данную заявку в дальнейшем следует отправить в Ваш УЦ, для выдачи сертификата:

Импорт выданного сертификата для ключевой пары на Рутокен:

В окне просмотра объектов выберем закрытый ключ, для которого выдан сертификат:

В открывшемся окне выберем опцию импорта сертификата ключа

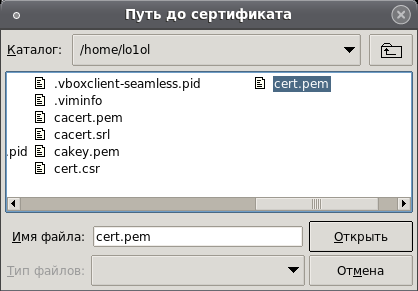

Укажем путь до сертификата:

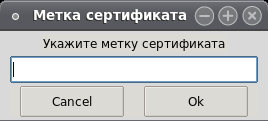

При желании можно задать метку сертификата:

Если сертификат для аутентификации уже присутствует на Рутокене

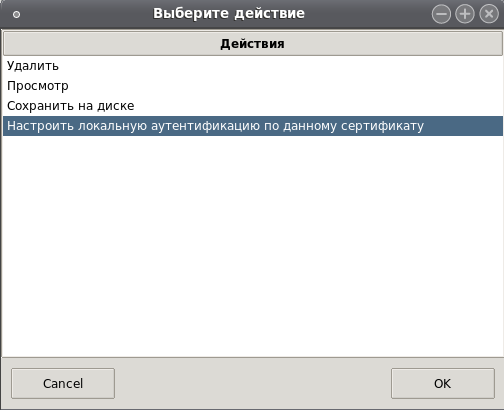

Если нужный сертификат уже присутствует на Рутокене, то нажимаем по нему двойным нажатием мыши:

И выбираем пункт настройки локальной аутентификации:

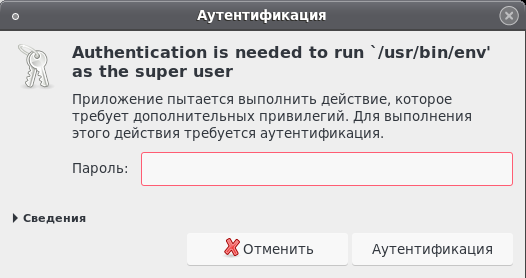

Для данной опции система может вторично потребовать права суперпользователя:

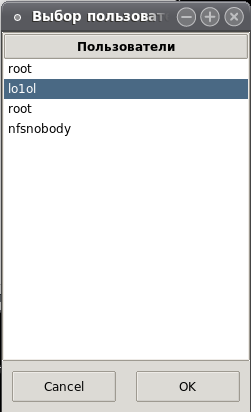

Выберем пользователя, для которого хотим произвести настройку

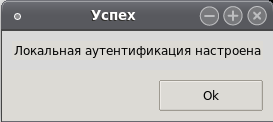

Если настройка прошла успешно, то утилита уведомит вас об этом:

Для того чтобы проверить, что настройка прошла успешно, выполните команду:

| Code Block | ||||

|---|---|---|---|---|

| ||||

su $USER |

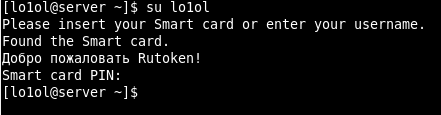

Лампочка на токене начнет мигать и отобразится предложение с вводом PIN-кода:

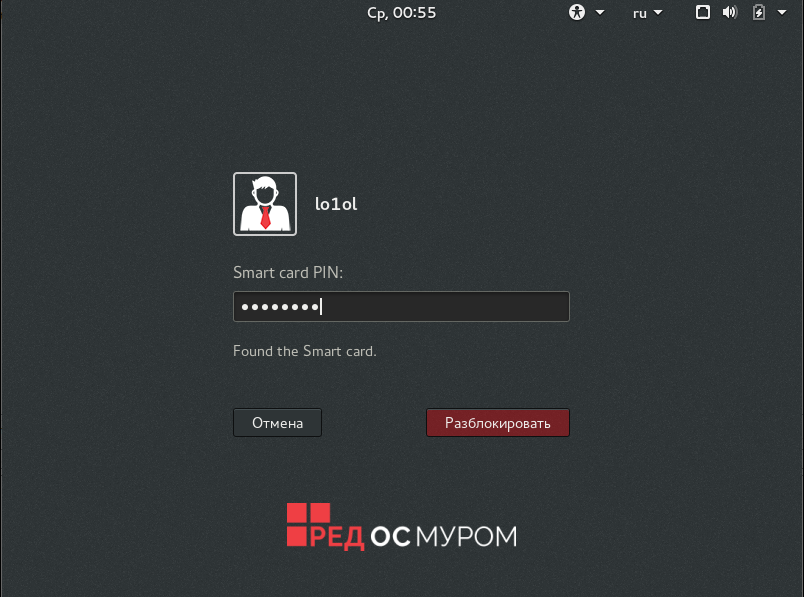

После этого, проверку можно произвести через Greeter:

Помимо настройки входа с помощью токена, автоматически была настроена автоблокировка при извлечении токена. Ее можно проверить с помощью извлечения токена.→ Упрощенная настройка аутентификации в домене FreeIPA с помощью Рутокен ЭЦП