...

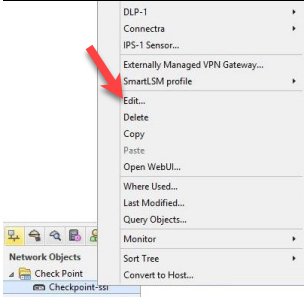

1) В главном окне Check Point SmartDashboard выберите пункт: Check Point → Check Point-ssl → Edit.

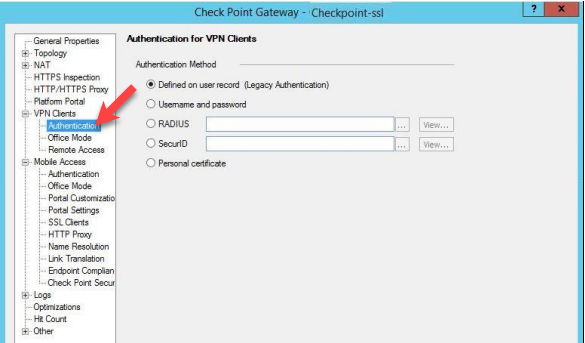

2) В окне Check Point Gateway - Checkpoint-ssl выберите пункт: VPN Client → Authentication.

3) В разделе Authentication Method установите переключатель Defined on user record (Legacy Authentication) и нажмите OK.

Настройка правил фильтрации для VPN-клиентов

Чтобы настроить правила фильтрации:

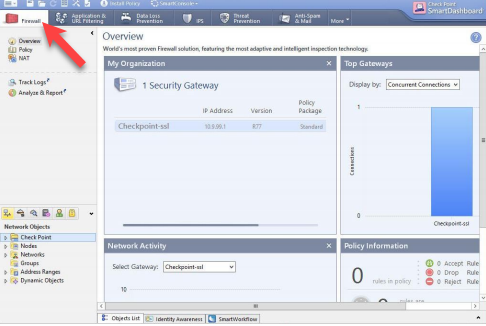

1) В главном окне Check Point SmartDashboard перейдите на вкладку Firewall.

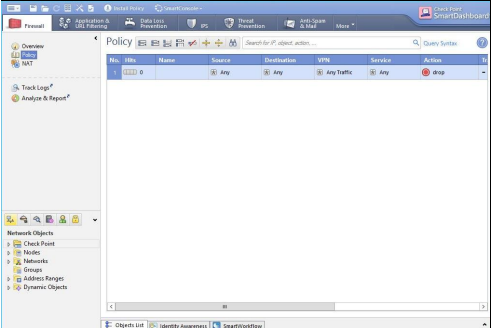

2) Выберите пункт Police, затем нажмите Add rule at bottom. В результате добавится новая строка.

3) В столбце Name щелкните в новой строке правой кнопкой мыши и выберите Edit.

4) В окне Rule Name в одноименном поле введите имя правила и нажмите OK.

5) В столбце Destination в новой строке щелкните правой кнопкой мыши и выберите Network Object.

6) В окне Add Object щелкните по названию пункта Internal_network и нажмите OK.

7) В столбце VPN в новой строке щелкните правой кнопкой мыши и выберите Edit Cell.

8) В окне VPN Match Conditions установите переключатель Only connections encrypted in specific VPN communities и нажмите Add.

9) В окне Add Community to rule выберите пункт RemoteAccess и нажмите OK.

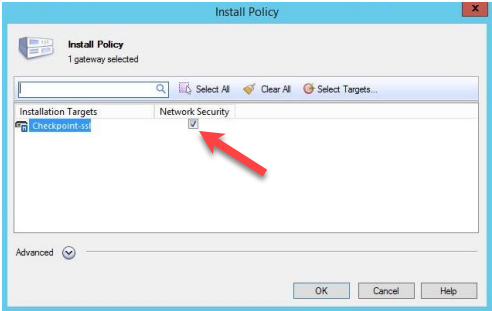

Установка политики

Чтобы установить политику:

1) В главном окне Check Point SmartDashboard щелкните по значку Install Policy.

2) В окне Install Policy в столбце Network Security установите галочку и нажмите OK.

3) Дождитесь окончания процесса установки политики и нажмите Close.

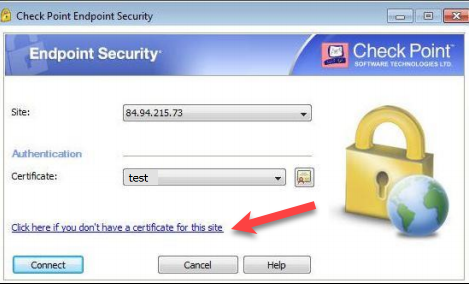

Установка сертификата

Чтобы установить сертификат:

1) Подключите Рутокен к компьютеру.

2) Откройте приложение Check Point Endpoint Security.

3) В поле Site введите IP-адрес.

4) В раскрывающемся списке Certificate выберите необходимый сертификат.

5) Нажмите на ссылку Click here if you don’t have a certificate for this site.

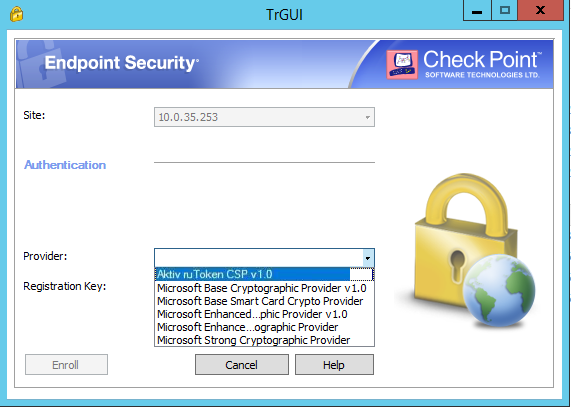

6) В раскрывающемся списке Provider выберите значение Aktiv ruToken CSP v1.0.

8) В поле Registration Key введите регистрационный ключ.

9) Нажмите Enroll.

10) В окне Token Logon введите PIN-код Рутокена и нажмите OK.

11) В окне с сообщением об установке нового корневого сертификата нажмите Yes.

12) После завершения процесса установки нажмите ОК.

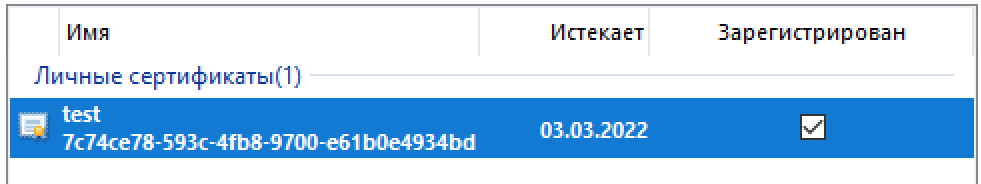

13) Откройте Панель управления Рутокен и на вкладке Сертификаты проверьте, что сертификат сохранился на Рутокене.

Контроль за извлечением смарт-карты

Чтобы настроить контроль за извлечением смарт-карты:

1) Используя редактор VI, откройте файл $FWDIR/conf/trac_client_1.ttm.

2) Найдите строку disconnect_on_smartcard_removal и выберите необходимое значение параметра:

- true — разрешить детектирование извлечения смарт-карты для текущего шлюза;

- false — запретить детектирование извлечения смарт-карты для текущего шлюза;

- client_deside — разрешить пользователю самостоятельно устанавливать параметр детектирования извлечения смарт-карты для текущего шлюза.

3) Сохраните файл.

4) Установите политику.

5) Откройте окно параметров Check Point Endpoint Security и установите галочку Enable always-connect.

6) Нажмите OK.

Вход на шлюз

Чтобы войти на шлюз:

1) Откройте приложение Check Point Endpoint Security.

2) Подключите Рутокен к компьютеру.

3) Нажмите Connect.

4) В окне Token Logon в поле Password введите PIN-код Рутокена и нажмите OK.

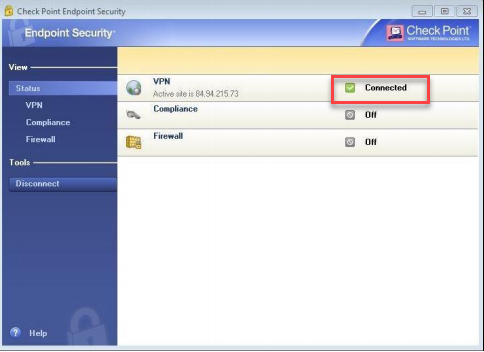

5) На панели задач щелкните по иконке VPN. Если аутентификация прошла успешно, то статус соединения Connected.