ИТ-инфраструктура компании должна соответствовать минимальным требованиям:

Рутокен KeyBox поддерживает определенный список устройств аутентификации.

Требования к серверным компонентам

Аппаратные требования

- Не менее 8 ГБ оперативной памяти

- Не менее 50 ГБ свободного дискового пространства

- Аппаратные требования совпадают с требованиями, предъявляемыми к операционным системам, на которых функционирует ПО

Программные требования

Операционная система:

- Windows Server 2008 SP2 x64 (с обновлением KB980368)

- Windows Server 2008 R2 SP1

- Windows Server 2012/2012 R2

- Windows Server 2016

Windows Server 2019

| Языком программ, не поддерживающих Юникод должен быть русский, независимо от основного языка операционной системы. |

- Astra Linux Special Edition 1.6 - 1.7

- РЕД ОС 7.2 - 7.3

- Debian 10 - 11

- Ubuntu 18.04 LTS - 22.04 LTS

- Red Hat Enterprise Linux 8 - 9

- CentOS 7

- CentOS Stream 8 - 9

Веб-сервер:

- Internet Information Services 7.0 и выше со следующими модулями:

- Статическое содержимое (Static Content)

- Перенаправление HTTP (HTTP Redirection)

- ASP.NET

- Расширяемость .NET (.NET Extensibility)

- Расширения ISAPI (ISAPI Extensions)

- Фильтры ISAPI (ISAPI Filters)

- Обычная проверка подлинности (Basic Authentication)

- Windows-проверка подлинности (Windows Authentication)

- Консоль управления службами IIS (IIS Management Console)

Для быстрой установки Internet Information Services с требуемыми модулями используйте скрипт PowerShell из дистрибутива системы (скрипт располагается в каталоге \IIS.Setup.Scripts).

Для развертывания сервера Рутокен KeyBox необходимо выполнить установку Microsoft .NET Framework 4.5 и Microsoft .NET Core 3.1 после установки и настройки компонента IIS. |

- Nginx 1.22.1 и выше в качестве обратного прокси-сервера (Reverse Proxy)

- Apache 2.4.25 и выше в качестве обратного прокси-сервера (Reverse Proxy)

Дополнительные компоненты Microsoft:

- Microsoft .NET Framework 4.5 и выше

- Microsoft .NET Core 3.1

- URL Rewrite

Компоненты КриптоПро:

- КриптоПро CSP 4.0R4 и выше (в случае использования с Microsoft Enterprise CA, настроенного на выпуск сертификатов по алгоритмам ГОСТ Р34.10-2001/2012, КриптоПро УЦ 2.0, Валидата УЦ)

- КриптоПро CSP 5.0 и выше (в случае использования с КриптоПро DSS 2.0)

| В случае использования TLS-соединения между сервером Рутокен KeyBox и Центрами Регистрации КриптоПро, и Валидата УЦ, защищенного в соответствии c Государственными Стандартами РФ, необходимо наличие серверной лицензии КриптоПро CSP. |

Требования к окружению

Каталог пользователей:

- Active Directory

- Центр Регистрации КриптоПро УЦ 2.0

Центр сертификации:

- Центр сертификации предприятия Microsoft (Microsoft Enterprise CA), в том числе настроенного на выпуск сертификатов с использованием КриптоПро CSP:

- на базе Windows Server 2003 и 2008 начиная с редакции Enterprise

- на базе Windows Server 2012/2012 R2 всех редакций

- на базе Windows Server 2016 всех редакций

- на базе Windows Server 2019 всех редакций

- КриптоПро УЦ 2.0

- Валидата УЦ версии 3.1, 4.0

Хранилище данных:

- Active Directory без расширения схемы

- Microsoft SQL Server 2012 SP2 и выше всех редакций

- PostgreSQL, Postgres SQL Pro версии 10 и выше

Поддерживаемые поставщики службы криптографии (CSP):

RSA

- CSP производителя устройства (Рутокен, eToken и т.д.)

- Microsoft Base Smart Card Cryptographic Service Provider (если CSP не предоставляется производителем устройства)

| Поддерживается в том числе и в связке с УЦ КриптоПро 2.0. |

ГОСТ Р34.10-2001/2012

- КриптоПро СSP 4.0R4 и выше

- Аппаратная криптография Рутокен ECP 2.0, Рутокен ECP 3.0 NFC, Рутокен 2151, JaCarta ГОСТ, JaCarta-2 ГОСТ, ESMART Token ГОСТ, MS_KEY K-"Ангара"

| Поддерживается в том числе и в связке с Microsoft Enterprise CA. |

Требования к клиентским компонентам

Аппаратные требования

- Не менее 300 МБ свободного дискового пространства

- Аппаратные требования совпадают с требованиями, предъявляемыми к операционным системам, на которых функционирует ПО

Программные требования

Операционная система:

- Windows Vista SP2 x86/x64

- Windows 7 SP1 x86/x64

- Windows 8/8.1 x86/x64

- Windows 10 x86/x64

- Windows 11 x86/x64

- Windows Server 2008 SP2 x86/x64 (с обновлением KB980368)

- Windows Server 2008 R2 SP1

- Windows Server 2012/2012 R2

- Windows Server 2016

- Windows Server 2019

- Windows Server 2022

- Astra Linux Special Edition 1.6 - 1.7

- Astra Linux Common Edition 2.12

- РЕД ОС 7.2 - 7.3

- Debian 10 - 11

- Ubuntu 18.04 LTS и выше

- Red Hat Enterprise Linux 8 - 9

Требования к окружению:

- Установленные драйверы (PKI-менеджеры) используемых смарт-карт

- Mozilla Firefox 52.4 и выше

- Google Chrome 64.0 и выше

- Microsoft Edge 41.16299 и выше

- КриптоПро CSP 4.0R4 и выше (в случае выпуска сертификатов с Microsoft Enterprise CA по алгоритмам ГОСТ Р34.10-2001/2012, КриптоПро УЦ 2.0, Валидата УЦ)

- КриптоПро CSP 5.0 и выше (в случае использования с КриптоПро DSS 2.0)

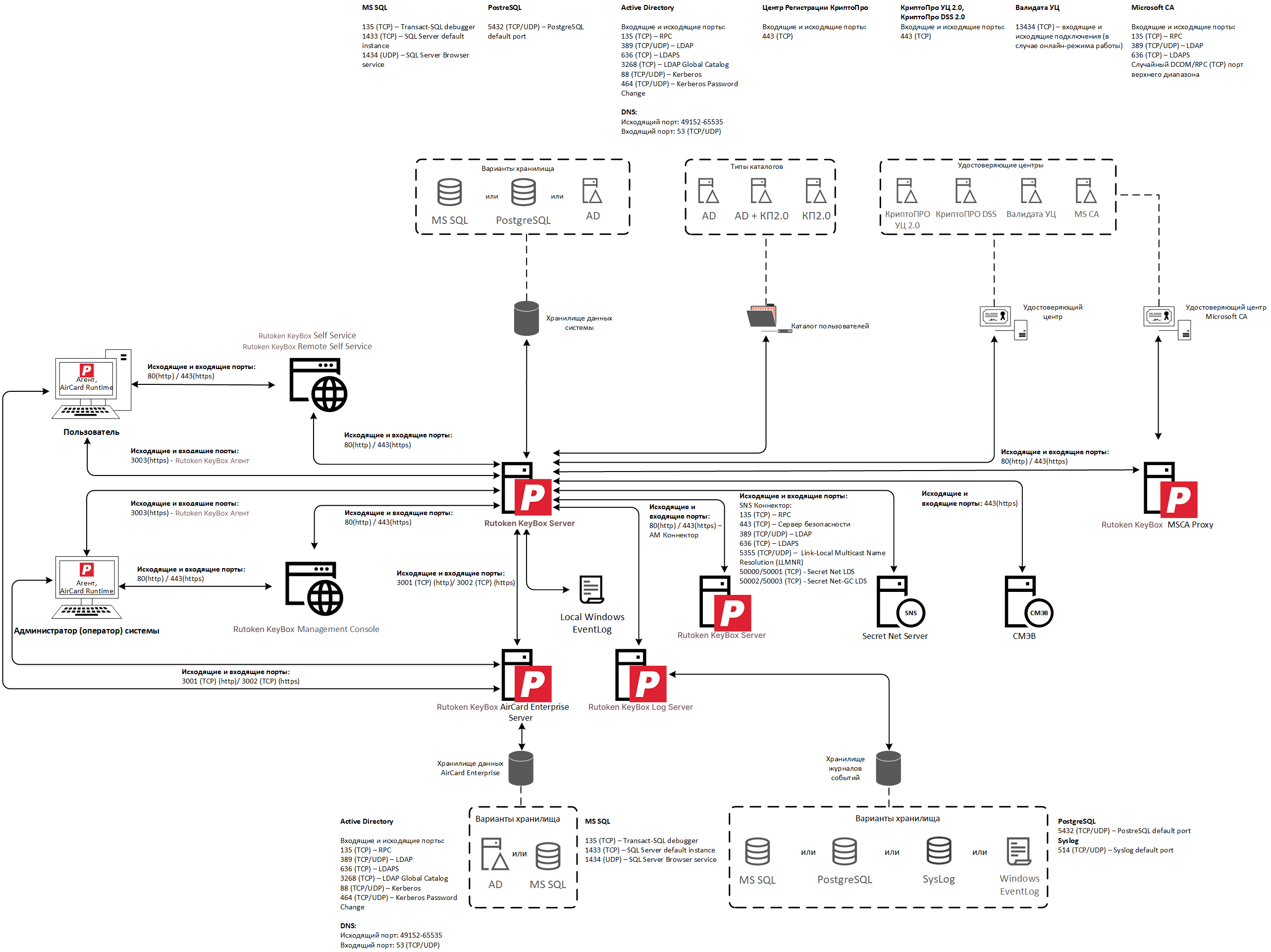

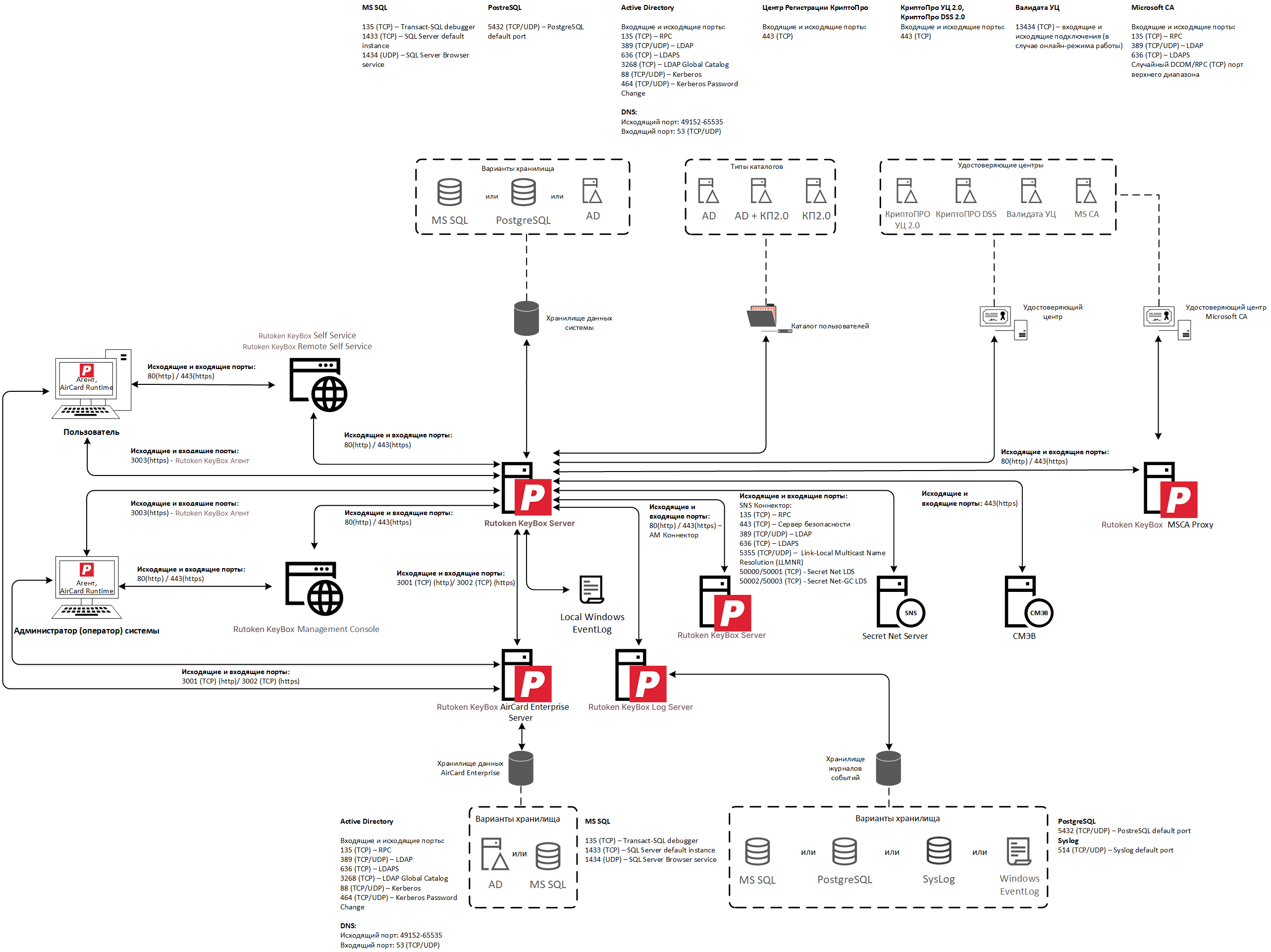

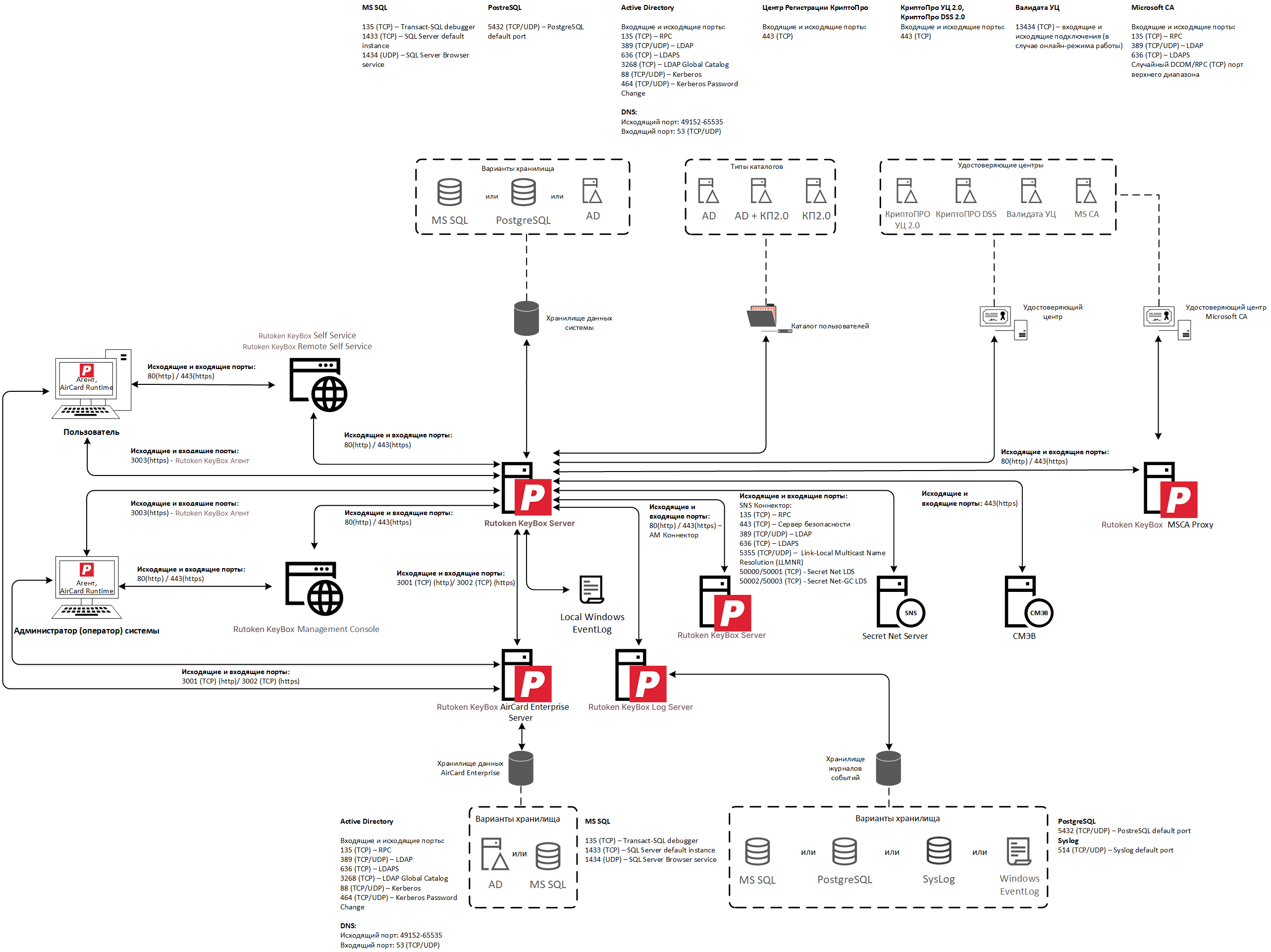

Требования к сетевому взаимодействию

Порты, используемые сервером RutokenKeyBox

DNS

- 53 (TCP/UDP), исходящие подключения.

Веб-приложения, HTTP, HTTPS

- 80 (TCP), входящие и исходящие подключения.

- 443 (TCP), входящие и исходящие подключения.

- 3001/3002 (TCP), входящие и исходящие подключения для компонента Rutoken KeyBox AirCard Enterprise.

- 3003 (TCP), входящие и исходящие подключения для компонента Rutoken KeyBox Агент.

Почтовые уведомления, SMTP сервер

- 25 (TCP), исходящие подключения.

- 465 (TCP), исходящие подключения.

- 587 (TCP), исходящие подключения.

Active Directory, входящие и исходящие подключения

- 53 (TCP/UDP), исходящие подключения — DNS.

- 135 (TCP) — NetBIOS.

- 389 (TCP/UDP) — LDAP.

- 636 (TCP) — LDAPS.

- 3268 (TCP/UDP) — Microsoft Global Catalog.

- 88 (TCP/UDP) — Kerberos.

- 464 (TCP/UDP) — Kerberos.

SQL Server, входящие и исходящие

- 135 (TCP) — Transact-SQL debugger.

- 1433 (TCP) — SQL Server default instance.

- 1434 (UDP) — SQL Server Browser service.

- 4022 (TCP) — Service Broker.

PostgreSQL Server, входящие и исходящие

- 5432 (TCP/UDP) — PostgreSQL default port.

Microsoft CA, входящие и исходящие

- 135 (TCP) — NetBIOS.

- 389 (TCP) — LDAP.

- 636 (TCP) — LDAPS.

- Случайный DCOM/RPC (TCP) порт верхнего диапазона:

- 1024 - 5000 для MS CA на базе Windows 2003 и более ранних версий;

- 49152 - 65535 для MS CA на базе Windows 2008 и более новых версий.

| Microsoft CA реализован с помощью технологии DCOM. По умолчанию приложения DCOM используют случайные номера TCP портов верхнего диапазона. Также существует возможность настроить удостоверяющий центр на использование жестко заданного TCP порта. |

КриптоПро 2.0

- 443 (TCP) — Центр Регистрации КриптоПро УЦ 2.0.

КриптоПро DSS

- 443 (TCP) — Центр идентификации КриптоПро DSS.

Валидата УЦ

- 13434 (TCP) — Порт по умолчанию для RPC сервера Центра Регистрации Валидата УЦ (в случае онлайн-режима работы).

Indeed Access Manager

- 80 (TCP), входящие и исходящие подключения.

- 443 (TCP), входящие и исходящие подключения.

Secret Net Studio, входящие и исходящие

- 135 (TCP) — RPC.

- 443 (TCP) — Сервер безопасности.

- 389 (TCP/UDP) — LDAP.

- 636 (TCP) — LDAPS.

- 5355 (TCP/UDP) — Link-Local Multicast Name Resolution (LLMNR)

- 50000/50001 (TCP) — Secret Net LDS.

- 50002/50003 (TCP) — Secret Net-GC LDS.

Порты, используемые рабочими станциями пользователей и операторов Рутокен KeyBox

DNS

- 53 (TCP/UDP), исходящие подключения.

Веб-приложения, HTTP, HTTPS

- 80 (TCP), входящие и исходящие подключения.

- 443 (TCP), входящие и исходящие подключения.

- 3001/3002 (TCP), входящие и исходящие подключения для Rutoken KeyBox AirCard Enterprise

- 3003 (TCP), входящие и исходящие подключения для компонента Rutoken KeyBox Агент.

Схема сетевого взаимодействия

Список поддерживаемых устройств аутентификации

| Производитель | Модель |

|---|

| Актив | Рутокен S Рутокен Lite и Lite SC Рутокен ЭЦП и ЭЦП SC Рутокен ЭЦП 2.0 и ЭЦП SC 2.0 Рутокен 2151 и 2151 SC Рутокен ЭЦП 3.0 Рутокен ЭЦП 3.0 NFC SC |

| ACS | ACOS5-64 |

| Avest | Avest Key 256A |

| Bit4id | ID-One Cosmo |

| CRYPTAS | TicTok V2/V3 |

Cryptovision | ePasslet Suite v3.0, JCOP V3.0 |

| ESMART | ESMART Token 64K и ESMART Token SC 64K ESMART Token ГОСТ и ESMART Token SC ГОСТ MS_KEY K – "Ангара" |

| Feitian | ePass2003 (A1+, A2) BioPass2003 |

| HID | Crescendo C1150 Series Crescendo C1300 Series Crescendo C2300 Series |

| Indeed | Cетевая смарт-карта AirKey |

| JaCarta | JaCarta PKI JaCarta PKI/Flash JaCarta PKI/BIO JaCarta PKI/ГОСТ JaCarta PKI/ГОСТ/Flash JaCarta-2 SE/PKI/ГОСТ |

| Kaztoken | Kaztoken, Kaztoken SC |

| Microsoft | TPM (Microsoft VSC) — виртуальная смарт-карта на базе Trusted Platform Module v.2.0 Windows Hello for Business (WHfB) |

| Registry | Реестр Локального компьютера Реестр Пользователя |

| RSA | RSA SecurID 800 |

| Thales Group (Ex SafeNet and Gemalto) | SafeNet eToken PRO 32k SafeNet eToken PRO 64k eToken PRO Java 72K OS755 SafeNet eToken 5105 SafeNet eToken 5110 IDCore30B eToken 1.7.7 IDPrime MD 830 IDPrime MD 840 IDPrime MD 3810 IDPrime MD 3811 |

| Yubico | YubiKey 5 Series |