Описание стенда

Клиент

- ОС: Astra Linux 1.7.9.

- Хост: ASTRA-SERV.DEMO.LOCAL.

- Локальный пользователь: astra-adm.

- Установлен Рутокен Логон.

- Введен в домен с помощью скрипта Логона.

- Настроена доменная 2ФА.

Сервер

- ОС: Windows Server 2019.

- Сервер с Active Directory.

- Хост: keybox.demo.local.

- Доменный пользователь: Viktor.Osipov.

Предварительная настройка:

Перед началом настройки SSO по RDP необходимо:

- Настроить Windows сервер для работы с устройствами Рутокен. Можно воспользоваться статьей.

- Введите клиент Astra Linux в домен.

- Настройте 2ФА на клиенте Astra Linux для доменного пользователя с помощью Рутокен Логон.

Настройка ОС и 2ФА описана в Руководстве Администратора к Рутокен Логон для Linux в разделах «Настройка ОС для работы с 2ФА» и «Настройка 2ФА».Скачать Руководство можно на сайте.

Настройка Windows Server

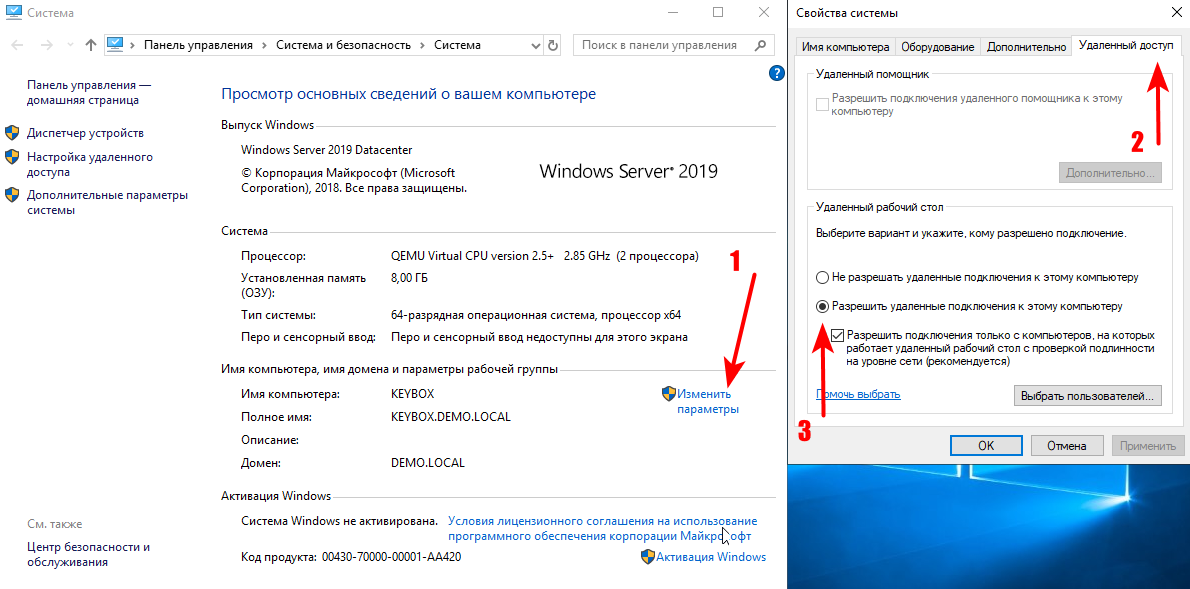

- Настройте разрешение на удалённое подключение.

- Откройте Панель управления.

- Перейдите во вкладку Система и безопасность, далее во вкладку Система.

- Нажмите Изменить параметры, перейдите на вкладку Удаленный доступ и включите Разрешить удаленные подключения к этому компьютеру.

- Разрешите функцию Restricted Admin.

Откройте PowerSell от имени администратора и введите команду:New-ItemProperty -Path "HKLM:\System\CurrentControlSet\Control\Lsa" -Name "DisableRestrictedAdmin" -Value "0" -PropertyType DWORD -Force

- Добавьте доменного пользователя.

- Откройте локальную политику безопасности — нажмите Win+R и введите secpol.msc.

- Перейдите в Локальные политики (Local Policies), далее Назначение прав пользователя (User Rights Assignment).

- Зайдите в Разрешить вход в систему через службу удалённых рабочих столов (Allow log on through Remote Desktop Services).

- Нажмите Добавить пользователя или группу... и добавьте пользователя.

- Добавьте доменного пользователя в группу Пользователи удалённого рабочего стола.

- Нажмите Win+R и откройте службу dsa.msc.

- Добавьте пользователя в группу Пользователи удалённого рабочего стола (

Remote Desktop Users).

- Перезагрузите сервер.

Настройка Astra Linux

- Установите и настройте Рутокен Логон на 2ФА на доменного пользователя.

- Установите дополнительно необходимые пакеты:

sudo apt update sudo apt install krb5-user libpam-krb5 freerdp3-x11

- Скорректируйте конфигурационный файл /etc/krb5.conf.

В раздел [libdefaults] добавить:В раздел [realms] исправить:forwardable = true rdns = false

DEMO.LOCAL kdc = keybox.demo.local admin_server = keybox.demo.local

- Аутентифицируйтесь доменным пользователем с помощью Рутокен.

- Подключитесь к удалённому рабочему столу контроллера домена RDP по xfreerdp3:

xfreerdp3 /v:keybox.demo.local /u:Viktor.Osipov /d:DEMO.LOCAL /cert:ignore /remoteGuard

- Подключение не должно запрашивать пароль или PIN-код.

После подключения, klist должен иметь билет TERMSRV.

После подключения, klist должен выглядеть следующим образом:Ticket cache: KEYRING:persistent:473401106:krb_ccache_HsA91lL Default principal: Viktor.Osipov@DEMO.LOCAL Valid starting Expires Service principal 25.02.2026 12:56:06 25.02.2026 22:55:18 HOST/keybox.demo.local@ renew until 04.03.2026 12:55:17 Ticket server: HOST/keybox.demo.local@DEMO.LOCAL 25.02.2026 12:56:06 25.02.2026 22:55:18 TERMSRV/keybox.demo.local@ renew until 04.03.2026 12:55:17 Ticket server: TERMSRV/keybox.demo.local@DEMO.LOCAL 25.02.2026 12:55:18 25.02.2026 22:55:18 krbtgt/DEMO.LOCAL@DEMO.LOCAL renew until 04.03.2026 12:55:17