КриптоПро CSP

Рутокен используется для безопасного хранения ключей и сертификатов для квалифицированной электронной подписи (КЭП) в контейнерах КриптоПро CSP.

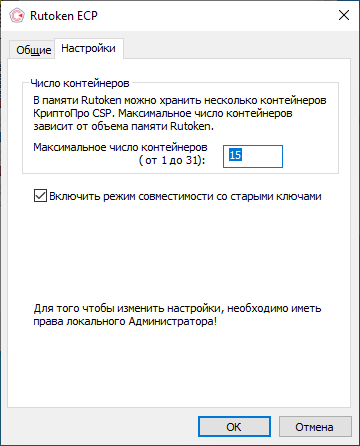

На устройстве можно хранить до 15 ключевых контейнеров.

Для работы КриптоПро CSP с современными устройствами Рутокен не требуется дополнительных настроек. Все необходимые настройки выполняются автоматически при установке криптопровайдера.

Устройства Рутокен работают в семействах операционных систем Windows, Linux (включая отечественные) и macOS. Часть моделей семейства Рутокен ЭЦП работают в мобильных операционных системах Android, iOS и Sailfish OS RUS (переименованная в Аврору).

Совместимость подтверждается сертификатами совместимости.

В КриптоПро CSP 5.0 появился режим, в котором Рутокен выступает как средство формирования электронной подписи – «активный вычислитель». В данном режиме использование КЭП возможно практически во всех продуктах КриптоПро.

Рутокен – рекомендуемый ключевой носитель КЭП при работе с КриптоПро CSP всех версий.

Полезные знания и руководства:

- Установка КриптоПро CSP и Cades Plugin для работы с Рутокен на Linux

- Тестирование целостности контейнера через КриптоПро CSP

- Установка личного сертификата

- Срок действия этой версии КриптоПро CSP истек / Как ввести серийный номер КриптоПро CSP?

- Изменение максимального количества контейнеров в КриптоПро CSP

КриптоПро CSP версии 4.0

Устройства Рутокен позволяют пользователям криптопровайдера версии 4.0 обезопасить ключевую информацию от несанкционированного использования. Ключи и сертификаты надежно хранятся в защищенной файловой системе Рутокен.

КриптоПро CSP версии 5.0

В этой версии криптопровайдера поддерживается три режима работы с Рутокенами:

Работа с внутренним криптоядром Рутокена

В режиме «ФКН без защиты канала» ключи контейнера КриптоПро создаются сразу в защищенной памяти устройства.

Подписание документов теперь возможно и на неизвлекаемых аппаратных ключах. Этот режим предотвращает извлечение ключа в память компьютера в момент подписания.

С ключами и сертификатами в контейнерах, созданными в режиме "ФКН без защиты канала", возможна работа практически во всех продуктах КриптоПро.

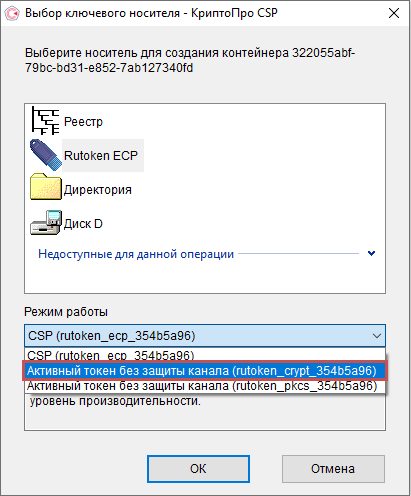

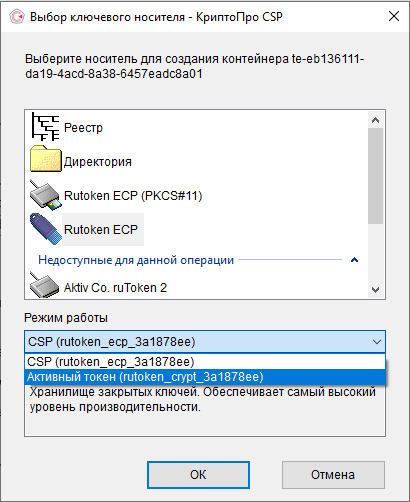

Чтобы на токене был создан ключ в режиме "ФКН без защиты канала", при генерации в окне выбора носителя надо выбирать режим работы: "Активный токен без защиты канала (rutoken_crypt_xxxx)".

Работа с внутренним криптоядром Рутокена с обеспечением защиты канала

В КриптоПро CSP версии 5.0 реализован криптографический протокол SESPAKE, который так же поддерживается в сертифицированной модели Рутокен ЭЦП 2.0 3000.

Данный протокол позволяет провести аутентификацию, не передавая в открытом виде PIN-код Пользователя, и установить зашифрованный канал для обмена сообщениями между криптопровайдером и носителем.

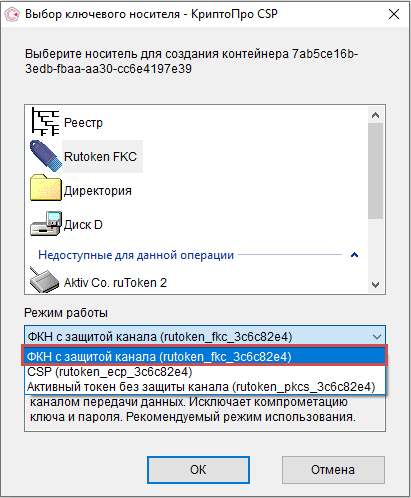

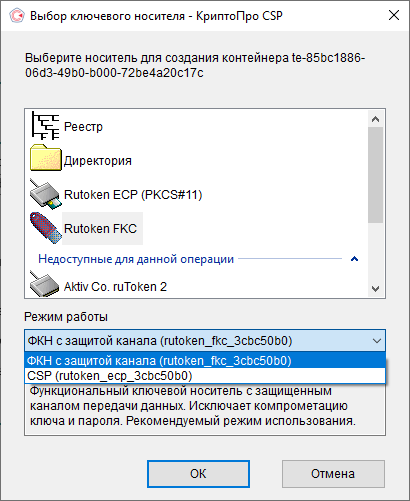

Для работы в режиме функционального ключевого носителя (ФКН) при генерации надо выбирать: "ФКН с защитой канала (rutoken_fkc_xxxxxxxx)".

Хранение в защищенной файловой системе Рутокен

Как и в КриптоПро CSP версии 4.0, использование Рутокена в этом режиме позволяет обезопасить ключевую информацию от несанкционированного использования. Ключи и сертификаты надежно хранятся в защищенной файловой системе Рутокена.

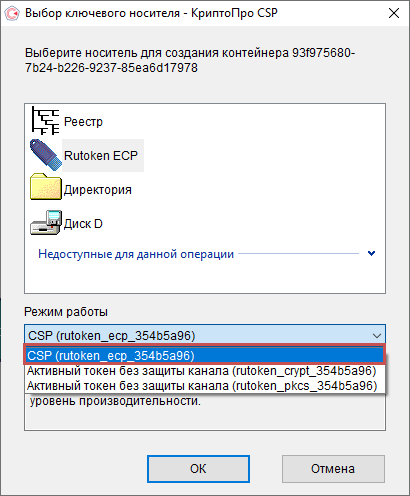

Для генерации такого типа ключей надо выбирать режим работы: "CSP (rutoken_xxxx_xxxxxxxx)".

КриптоПро CSP версии 5.0 R2

В этой версии доступны следующие режимы работы с Рутокенами:

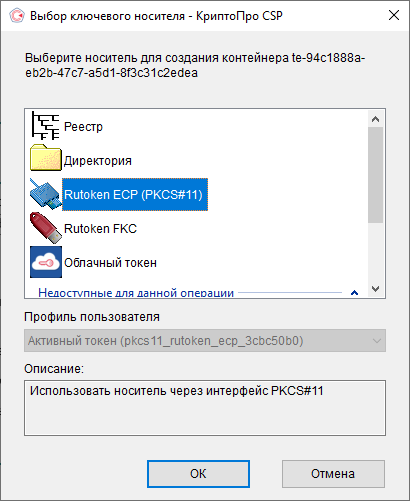

Работа с внутренним криптоядром Рутокена через библиотеку PKCS#11

Работа теперь возможна через библиотеку rtpkcs11ecp. В этом режиме ключи создаются сразу в защищенной памяти устройства.

Этот режим предотвращает извлечение ключа в память компьютера в момент подписания.

Ключи и сертификаты, созданные в этом режиме полностью совместимы с ключами, созданными, например, через Рутокен Плагин.

Если на компьютере установлены Драйверы Рутокен в ОС Windows или библиотека rtpkcs11ecp в ОС Linux и macOS, то настройка будет выполнена автоматически при установке КриптоПро CSP.

При создании ключей необходимо выбирать считывать PKCS#11.

Для работы со смарт-картой Рутокен ЭЦП 3.0 NFC по беспроводному каналу NFC, необходимо выбирать режим "Работа с внутренним криптоядром Рутокена с обеспечением защиты канала"

Работа с внутренним криптоядром Рутокена с обеспечением защиты канала

В КриптоПро CSP версии 5.0 реализован криптографический протокол SESPAKE, который так же поддерживается в сертифицированной модели Рутокен ЭЦП 2.0 3000 и смарт-карте Рутокен ЭЦП 3.0 NFC.

Данный протокол позволяет провести аутентификацию, не передавая в открытом виде PIN-код Пользователя, и установить зашифрованный канал для обмена сообщениями между криптопровайдером и носителем.

Для работы в режиме функционального ключевого носителя (ФКН) при генерации надо выбирать: "ФКН с защитой канала (rutoken_fkc_xxxxxxxx)".

Для работы со смарт-картой Рутокен ЭЦП 3.0 NFC по беспроводному каналу NFC, необходимо выбирать данный режим

Хранение в защищенной файловой системе Рутокен

Как и в КриптоПро CSP версии 4.0, использование Рутокена в этом режиме позволяет обезопасить ключевую информацию от несанкционированного использования. Ключи и сертификаты надежно хранятся в защищенной файловой системе Рутокена.

Для генерации такого типа ключей надо выбирать режим работы: "CSP (rutoken_xxxx_xxxxxxxx)".

Прежний режим работы с внутренним криптоядром Рутокена

Данный режим по умолчанию отключен в этой версии криптопровайдера и оставлен для совместимости.

Этот режим не совместим с Рутокен ЭЦП 2.0 3000 и смарт-картой Рутокен ЭЦП 3.0 NFC.

Для включения этого режима необходимо выполнить следующие действия:

В операционной системе Windows

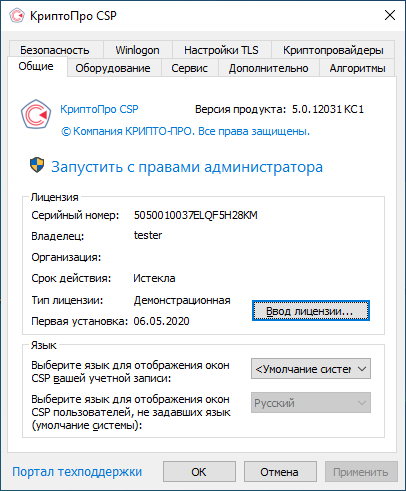

- Запустить панель управления КриптоПро (Пуск->КриптоПро CSP).

- Нажать «Запустить с правами администратора».

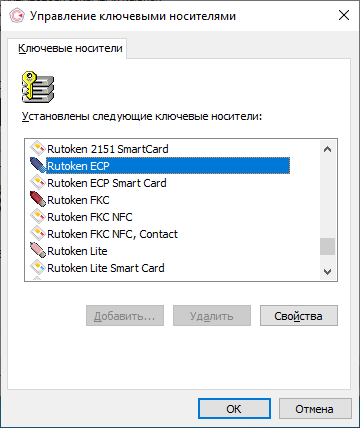

- Перейти на вкладку «Оборудование» и нажать кнопку «Настроить типы носителей…».

- В списке выбрать «Рутокен ECP» и нажать кнопку «Свойства».

- Перейти на вкладку «Настройки» и установить переключатель «Включить режим совместимости со старыми ключами».

В операционной системе Linux

Запустить терминал и выполнить следующую команду:

sudo /opt/cprocsp/sbin/amd64/cpconfig -ini "\config\Parameters" -add long EnableNativeTokenCryptMode 1

В операционной системе macOS

Запустить терминал и выполнить следующую команду:

sudo /opt/cprocsp/sbin/cpconfig -ini '\config\Parameters' -add long EnableNativeTokenCryptMode 1

В режиме «ФКН без защиты канала» ключи контейнера КриптоПро создаются сразу в защищенной памяти устройства.

Этот режим предотвращает извлечение ключа в память компьютера в момент подписания.

Ключи, созданные в этом режиме, частично совместимы с режимом считывателя PKCS#11.

С ключами и сертификатами в контейнерах, созданными в режиме "ФКН без защиты канала", возможна работа практически во всех продуктах КриптоПро.

Чтобы на токене был создан ключ в режиме "ФКН без защиты канала", при генерации в окне выбора носителя надо выбирать режим работы: "Активный токен без защиты канала (rutoken_crypt_xxxx)".

КриптоПро ЭЦП Browser plug-in

Рутокен совместно с КриптоПро CSP и компонентом для браузера КриптоПро ЭЦП Browser plug-in комплексно решают задачу применения электронной подписи и двухфакторной аутентификации в веб-сервисах. Есть инструменты для создания запросов и записи сертификатов, вычисления электронной подписи разными алгоритмами, шифрования, управления PIN-кодами, ключами и сертификатами на устройствах.

Для взаимодействия из веб-приложений с контейнерами КриптоПро необходим программный компонент КриптоПро ЭЦП Browser plug-in. Взаимодействие происходит через JavaScript API.

КриптоПро CSP для iOS, Android и Sailfish OS RUS (Аврора)

Модель Рутокен ЭЦП Bluetooth надежно и безопасно хранит контейнеры КриптоПро CSP для подписания документов на мобильных устройствах iOS и Android с помощью специальных мобильных версий криптопровайдера.

Рутокен подключается к мобильному устройству по Bluetooth как HID-устройство, драйвер для которого встроен в мобильные ОС. В целях обеспечения безопасности передаваемой информации, канал Bluetooth шифруется ГОСТ-алгоритмами. Для работы с Android устройство можно подключить также через разъем microUSB. Устройство предусматривает работу в двух режимах:

1) как USB-токен Рутокен ЭЦП 2.0, заряжающий встроенный аккумулятор при подключении по USB;

2) в Bluetooth-режиме для полноценной работы с смартфонами и планшетами на iOS и Android.

На телефонах и планшетах с Android также удобно использовать Рутокен ЭЦП 2.0 с Type-C разъемами.

Сертифицированная версия Sailfish OS RUS (впоследствии переименованная в ОС Аврора) поддерживает двухфакторную аутентификацию по устройствам семейства Рутокен ЭЦП 2.0, а также хранит ключи и сертификаты в контейнерах КриптоПро в защищенной памяти Рутокен.

КриптоПро JCP

Начиная с версии JCP 2.0.39738, модуль работы с Рутокеном "Rutoken.jar" – часть СКЗИ. Установка дополнительного модуля поддержки при этом не требуется.

Это гарантирует корректную совместную работу КриптоПро JCP и устройств Рутокен. Ключи и сертификаты хранятся в защищенной файловой системе Рутокена.

Контейнеры с КриптоПро JCP защищенно хранят Рутокен S, Рутокен Lite и устройства семейства Рутокен ЭЦП 2.0.

КриптоПро NGate

Технологии удаленного доступа КриптоПро NGate создают безопасное зашифрованное соединение. Но использование логина и пароля в этих технологиях для аутентификации в VPN небезопасно.

Длинные, надежные и уникальные пароли сложны для запоминания и редко используются, а значит, в отсутствии ограничения на перебор – его возможно подобрать. Любой человек, узнавший чужой пароль, может им воспользоваться без ведома владельца. Отследить такую ситуацию довольно сложно, особенно, если злоумышленник технически подкован.

Устройства Рутокен помогут быстро защитить и упростить вход в частную корпоративную сеть, заменяя однофакторную парольную аутентификацию двухфакторной.

Пользователям достаточно установить КриптоПро CSP, NGate-клиент, подключить Рутокен с контейнером и сертификатом внутри. Аутентификационные данные лежат в специальной защищенной PIN-кодом памяти устройства Рутокен.

Таким образом, продукты Рутокен помогают защитить корпоративную сеть от несанкционированного доступа.